Microsoft Tenants optimal für RPA-Anwendungen einrichten

In der modernen Unternehmens-IT hat sich Robotic Process Automation (RPA) zu einem der wichtigsten Hebel für die digitale Transformation entwickelt. Doch während viele Unternehmen den Fokus rein auf die Auswahl der Software – wie etwa Microsoft Power Automate, UiPath oder Blue Prism – legen, wird das Fundament oft vernachlässigt: die korrekte Konfiguration der Microsoft Tenants. Ein Microsoft Tenant ist nicht bloß ein Container für E-Mails; er ist das Herzstück der Identitätsverwaltung und Governance. Ohne eine saubere Strukturierung des Tenants scheitern RPA-Projekte oft an Sicherheitsbarrieren, mangelnder Skalierbarkeit oder unkontrolliertem Wildwuchs von Bots.

Einleitung: Die Rolle von Microsoft Tenants in der RPA-Welt

Die Einführung von RPA in einem Unternehmen ist weit mehr als nur die Installation eines Programms. Es geht darum, eine virtuelle Belegschaft zu schaffen, die nahtlos mit menschlichen Mitarbeitern interagiert. Hierbei spielen die Microsoft Tenants eine entscheidende Rolle, da sie die logische Trennung von Daten, Identitäten und Berechtigungen innerhalb der Microsoft-Cloud-Infrastruktur definieren. Laut einer Analyse von Gartner wächst der Markt für RPA-Software kontinuierlich, was die Notwendigkeit einer robusten Cloud-Architektur unterstreicht. Ein schlecht konfigurierter Tenant führt dazu, dass Automatisierungsprozesse entweder zu viele Rechte besitzen (Sicherheitsrisiko) oder durch restriktive Standardeinstellungen blockiert werden.

Ein Microsoft Tenant dient als Sicherheitsgrenze. Innerhalb dieser Grenze agieren Bots oft als „Service-Accounts“. Wenn diese Accounts nicht korrekt in die Verzeichnisstruktur (Azure Active Directory / Microsoft Entra ID) eingebunden sind, können sie nicht auf notwendige Ressourcen wie SharePoint-Listen, Excel-Dateien in OneDrive oder Outlook-Postfächer zugreifen. Die Herausforderung besteht darin, eine Balance zwischen Flexibilität für die Entwickler und strenger Kontrolle für die IT-Administration zu finden. Viele Unternehmen unterschätzen die Komplexität der Lizenzierung innerhalb des Tenants, was bei RPA-Skalierungen schnell zu unerwarteten Kosten führt. Eine durchdachte Strategie für die Tenant-Einrichtung stellt sicher, dass Ressourcen effizient genutzt werden und die Compliance-Richtlinien des Unternehmens gewahrt bleiben.

In der Praxis bedeutet dies, dass bereits vor dem ersten Bot-Design geklärt werden muss, welche Umgebungen (Development, Test, Production) innerhalb des Tenants existieren sollen. Dies verhindert, dass instabile Bots in einer produktiven Umgebung Schaden anrichten. Zudem ermöglicht ein gut strukturierter Tenant die Implementierung von Data Loss Prevention (DLP) Policies, die verhindern, dass sensible Unternehmensdaten durch automatisierte Prozesse nach außen dringen. Im nächsten Abschnitt werden wir uns genauer ansehen, was genau ein Tenant ist und welche Komponenten für RPA essenziell sind.

Grundlagen: Was sind Microsoft Tenants?

Um die optimale Umgebung für RPA zu schaffen, muss man zunächst verstehen, was ein Microsoft Tenant technisch darstellt. Ein Tenant (zu Deutsch: Mandant) ist eine dedizierte Instanz der Microsoft Entra ID (ehemals Azure Active Directory) Dienste, die ein Unternehmen erhält, wenn es ein Microsoft-Cloud-Abonnement wie Microsoft 365 oder Azure abschließt. Jeder Tenant ist eine isolierte Umgebung, in der Benutzer, Gruppen und Anwendungen verwaltet werden. In der Welt der Automatisierung fungiert der Tenant als das „Betriebssystem“ der Cloud-Governance, in dem festgelegt wird, wer welche Prozesse ausführen darf.

Für RPA-Anwendungen sind insbesondere drei Komponenten des Tenants von Bedeutung: Identitäten, Ressourcen und Policies. Identitäten umfassen nicht nur menschliche Nutzer, sondern auch Service Principals und Managed Identities. Letztere sind für RPA entscheidend, da sie Bots ermöglichen, sich gegenüber Azure-Diensten zu authentifizieren, ohne dass Passwörter im Code gespeichert werden müssen. Ressourcen sind die Ziele der Automatisierung, wie SQL-Datenbanken, Web-Apps oder Microsoft Teams-Kanäle. Policies wiederum definieren die Spielregeln. Laut Microsoft Dokumentation ist die korrekte Trennung von Berechtigungen die wichtigste Maßnahme zum Schutz vor Identitätsdiebstahl.

Ein oft missverstandenes Konzept ist der Unterschied zwischen einem Single-Tenant und einem Multi-Tenant-Szenario. Während kleine Unternehmen meist mit einem einzigen Tenant arbeiten, nutzen globale Konzerne oft mehrere Tenants für verschiedene Regionen oder Tochtergesellschaften. Für die RPA-Strategie hat dies massive Auswirkungen: Ein Bot, der in Tenant A erstellt wurde, kann nicht ohne Weiteres auf Daten in Tenant B zugreifen. Hier kommen Technologien wie Azure B2B Collaboration oder Multi-Tenant-Apps ins Spiel. Eine fundierte Kenntnis dieser Grundlagen ist unerlässlich, um später keine kostspieligen Architekturfehler korrigieren zu müssen.

Zusammenfassend lässt sich sagen, dass der Microsoft Tenant der administrative Rahmen ist, der Sicherheit und Zusammenarbeit definiert. Wenn wir nun zur praktischen Einrichtung übergehen, ist dieses Verständnis der Identitäts- und Ressourcentrennung die Basis für alle weiteren Schritte.

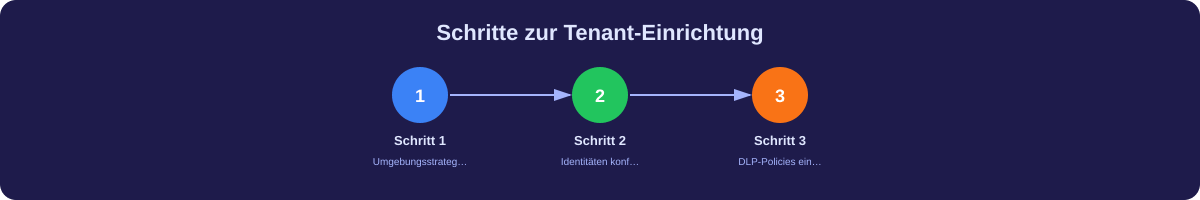

Schritt-für-Schritt: Tenant für RPA einrichten

Die Einrichtung eines Tenants für RPA folgt einem strukturierten Prozess, der über die Standardkonfiguration von Microsoft 365 hinausgeht. Das Ziel ist es, eine Umgebung zu schaffen, die sowohl Entwicklern Freiheiten lässt als auch der IT-Sicherheit die volle Kontrolle ermöglicht. Der erste Schritt besteht immer in der Definition der Umgebungsstrategie. In der Microsoft Power Platform wird dies durch „Environments“ realisiert, die innerhalb eines Tenants existieren. Es sollte mindestens eine Development-, eine Test- und eine Production-Umgebung geben, um den Software-Lebenszyklus der Bots sauber abzubilden.

Nachdem die Umgebungsstruktur steht, folgt die Konfiguration der Identitäten. Hierbei sollten Sie folgende Schritte beachten:

- → Registrierung von Applikationen: Erstellen Sie im Entra ID Portal App-Registrierungen für Ihre RPA-Tools. Dies generiert eine Client-ID und ein Client-Secret, mit denen der Bot sicher kommunizieren kann.

- → API-Berechtigungen vergeben: Weisen Sie der App-Registrierung genau die Berechtigungen zu, die sie benötigt (Prinzip der geringsten Privilegien). Beispielsweise „Mail.Read“ für das Auslesen von E-Mails, aber nicht „Mail.Send“, wenn der Bot keine Nachrichten verschicken muss.

- → Zuweisung von Lizenzen: Stellen Sie sicher, dass die Service-Accounts über die notwendigen Power Automate Per User/Flow Lizenzen oder entsprechende Drittanbieter-Lizenzen verfügen.

Ein kritischer Punkt bei der Einrichtung ist die Konfiguration der Data Loss Prevention (DLP) Policies. Diese verhindern, dass Daten zwischen nicht vertrauenswürdigen Connectoren fließen. So können Sie beispielsweise festlegen, dass ein Bot Daten aus einer SQL-Datenbank lesen darf, diese aber niemals an einen Twitter-Connector (jetzt X) senden kann. Diese Richtlinien werden auf Tenant-Ebene definiert und auf die jeweiligen RPA-Umgebungen angewendet. Ohne diese Kontrolle riskieren Unternehmen den unkontrollierten Abfluss sensibler Informationen.

Sobald der Tenant konfiguriert ist, geht es an die spezifische Integration der RPA-Anwendungen. Dieser Prozess verbindet die Cloud-Infrastruktur mit der logischen Ebene der Automatisierungsworkflows.

Integration von RPA-Anwendungen

Die Integration von RPA-Anwendungen in den Microsoft Tenant erfordert eine tiefe Verzahnung zwischen der Software-Ebene und der Identitätsebene. Unabhängig davon, ob Sie Microsoft-native Tools wie Power Automate Desktop nutzen oder Drittanbieter wie UiPath integrieren, bleibt das Prinzip gleich: Die Anwendung muss als vertrauenswürdiger Akteur im Tenant agieren. Bei Power Automate ist die Integration nahtlos, da sie Teil des Microsoft-Ökosystems ist. Hier müssen lediglich die entsprechenden Gateways für On-Premise-Datenquellen eingerichtet werden, falls der Bot auf lokale Server zugreifen muss.

Bei Drittanbietern wie UiPath oder Blue Prism erfolgt die Integration meist über Enterprise-Applikationen im Entra ID. Dabei wird ein „Orchestrator“ mit dem Tenant verbunden. Dies ermöglicht es dem Orchestrator, Benutzerinformationen zu synchronisieren und Single-Sign-On (SSO) für die Entwickler bereitzustellen. Ein wichtiger Aspekt bei der Integration ist die Nutzung von Graph API. Viele moderne RPA-Bots interagieren nicht mehr über die Benutzeroberfläche (UI) mit Outlook oder Teams, sondern nutzen direkt die API-Schnittstellen. Dies ist deutlich stabiler und performanter. Im Tenant müssen hierfür die entsprechenden „Application Permissions“ freigegeben werden.

Ein weiterer Baustein der Integration ist das Monitoring. Microsoft bietet mit dem Center of Excellence (CoE) Starter Kit ein mächtiges Werkzeugset an, um die Aktivitäten innerhalb des Tenants zu überwachen. Damit lässt sich visualisieren, welche Bots am häufigsten laufen, welche Fehler auftreten und welche Lizenzen ungenutzt bleiben. Eine erfolgreiche Integration bedeutet also nicht nur, dass der Bot „läuft“, sondern dass er in ein umfassendes Governance- und Monitoring-Framework eingebettet ist, das Administratoren volle Transparenz bietet.

Nachdem die technischen Verbindungen stehen, rückt die Sicherheit in den Fokus. Besonders in komplexen Multi-Tenant-Strukturen lauern hier Gefahren, die proaktiv adressiert werden müssen.

Sicherheitsmaßnahmen für Multi-Tenants

In großen Organisationen ist ein einziger Microsoft Tenant oft nicht ausreichend. Fusionen, Übernahmen oder strikte regulatorische Trennungen führen zu Multi-Tenant-Szenarien. Für RPA stellt dies eine enorme Herausforderung dar, da Bots oft Daten über Tenant-Grenzen hinweg verarbeiten müssen. Die Sicherheit steht hier an erster Stelle. Laut einem Bericht von IBM zu den Kosten von Datendiebstählen sind kompromittierte Zugangsdaten die häufigste Ursache für Sicherheitsvorfälle. In einer Multi-Tenant-RPA-Umgebung multipliziert sich dieses Risiko, wenn Identitäten nicht zentral verwaltet werden.

Um Multi-Tenant-RPA sicher zu gestalten, sollten folgende Maßnahmen implementiert werden:

| Maßnahme | Beschreibung | Vorteil für RPA |

|---|---|---|

| Cross-Tenant Access Settings | Steuerung der Zusammenarbeit mit externen Entra ID Organisationen. | Sicherer Zugriff auf Ressourcen in Partner-Tenants ohne Gast-Accounts. |

| Conditional Access | Regelbasierter Zugriff basierend auf Ort, Gerät und Risiko. | Bots können nur von vertrauenswürdigen IP-Adressen (z.B. Azure Data Center) agieren. |

| Privileged Identity Management (PIM) | Zeitlich begrenzte Zuweisung von Admin-Rechten. | Verhindert dauerhafte Administratorrechte für RPA-Service-Accounts. |

Ein besonderes Augenmerk muss auf die Verschlüsselung von „Secrets“ (Passwörter, API-Keys) gelegt werden. Nutzen Sie den Azure Key Vault, um diese Informationen zentral zu speichern. RPA-Bots rufen die benötigten Secrets erst zur Laufzeit ab, anstatt sie lokal in Konfigurationsdateien zu speichern. In einer Multi-Tenant-Umgebung kann ein zentraler Key Vault so konfiguriert werden, dass Bots aus verschiedenen Tenants (bei entsprechender Berechtigung) darauf zugreifen können, was die Verwaltung massiv vereinfacht.

Sicherheit ist kein einmaliges Projekt, sondern ein fortlaufender Prozess. Im nächsten Kapitel betrachten wir die praktischen Fallstricke, die trotz bester Sicherheitsvorkehrungen im Alltag auftreten können.

Praktische Tipps und Fallstricke

Selbst bei einer technisch korrekten Einrichtung scheitern viele RPA-Initiativen an organisatorischen oder prozessualen Hürden. Einer der häufigsten Fallstricke ist die „Schatten-IT“ durch Citizen Developer. Wenn Fachabteilungen ohne Abstimmung mit der IT eigene Automatisierungen im Standard-Tenant erstellen, kann dies zu Performance-Problemen und Sicherheitslücken führen. Ein Microsoft Tenant bietet zwar enorme Möglichkeiten, doch ohne klare Leitplanken wird aus Flexibilität schnell Chaos.

Hier sind einige bewährte Tipps aus der Praxis:

- → Naming Conventions: Führen Sie strikte Benennungsregeln für Service-Accounts, Umgebungen und Apps ein (z.B. `SVC-RPA-PROD-MailProcessor`). Dies erleichtert das Auditing und die Fehlersuche enorm.

- → Automatisches Lifecycle-Management: Bots, die nicht mehr genutzt werden, sollten automatisch deaktiviert werden. Deaktivierte Konten im Tenant sind ein geringeres Sicherheitsrisiko als „verwaiste“ Accounts mit hohen Privilegien.

- → Ressourcen-Kontingente: Überwachen Sie die API-Limits Ihres Tenants. Power Automate und die Graph API haben strikte Throttling-Limits. Ein Bot, der in einer Endlosschleife Tausende Anfragen sendet, kann den gesamten Tenant für andere Nutzer verlangsamen.

Ein weiterer kritischer Punkt ist die Kommunikation zwischen IT und Business. Oft wissen die Entwickler nicht, welche Sicherheitsrichtlinien im Tenant aktiv sind (z.B. Blockierung von Makros oder bestimmte Firewall-Regeln). Dies führt zu langen Debugging-Phasen. Eine zentrale Wissensdatenbank oder ein „RPA-Playbook“ für den Tenant kann hier Abhilfe schaffen. Laut analysen von Forrester ist die mangelnde Abstimmung zwischen IT-Operations und Business-Units einer der Hauptgründe für das Stocken von Skalierungsvorhaben.

Nachdem wir die Fallstricke beleuchtet haben, widmen wir uns den am häufigsten gestellten Fragen, um letzte Unklarheiten aus dem Weg zu räumen.

FAQ – Häufige RPA-Tenant-Fragen

Die Einrichtung von Microsoft Tenants für RPA wirft oft spezifische Fragen auf, die über die allgemeine IT-Administration hinausgehen. Hier haben wir die brennendsten Fragen zusammengefasst, die uns in Projekten immer wieder begegnen. Diese Antworten basieren auf Best Practices von Microsoft und Erfahrungen aus großflächigen RPA-Rollouts.

Kann ich einen Bot ohne Lizenz im Tenant betreiben?

Technisch gesehen können einige Flows in Power Automate mit Standard-Lizenzen laufen, aber für echte Enterprise-RPA (unattended RPA) ist fast immer eine spezifische Lizenz pro Bot oder pro Prozess erforderlich. Microsoft prüft diese Lizenzen auf Tenant-Ebene. Verstöße können zur Sperrung von Diensten führen.

Wie trenne ich Entwicklungs- und Produktionsdaten sicher?

Die beste Methode ist die Nutzung von separaten Environments innerhalb des Tenants. Für maximale Sicherheit können sogar separate Tenants für Dev/Test und Prod genutzt werden, was jedoch den Verwaltungsaufwand (Cross-Tenant-Konfiguration) erhöht. In den meisten Fällen reichen separate Umgebungen mit strikten DLP-Regeln aus.

Was passiert, wenn die MFA für einen Bot-Account aktiviert wird?

Multi-Faktor-Authentifizierung (MFA) ist für Menschen super, für Bots aber ein Showstopper. Die Lösung ist die Nutzung von Service Principals oder Managed Identities, da diese keine MFA erfordern. Sollte ein Bot zwingend ein Benutzerkonto benötigen, müssen Ausnahmen in den Conditional Access Policies definiert werden (basierend auf vertrauenswürdigen IPs).

Diese FAQs decken nur die Spitze des Eisbergs ab, verdeutlichen aber, wie eng Lizenzierung, Sicherheit und Technik miteinander verwoben sind. Kommen wir nun zum abschließenden Fazit.

Fazit: Erfolgreiche RPA-Deployment

Die optimale Einrichtung eines Microsoft Tenants ist kein Selbstzweck, sondern die Voraussetzung für eine stabile, sichere und skalierbare RPA-Infrastruktur. Wir haben gesehen, dass ein Tenant weit mehr ist als eine bloße Verwaltungseinheit; er ist der Dreh- und Angelpunkt für Identitäten, Berechtigungen und Compliance. Unternehmen, die hier Zeit in eine saubere Architektur investieren, sparen langfristig Kosten und vermeiden kritische Sicherheitsvorfälle. Die digitale Transformation gelingt nur, wenn die technische Basis ebenso agil ist wie die Geschäftsprozesse, die sie unterstützen soll.

Zusammenfassend lässt sich festhalten, dass der Weg zum Erfolg über drei Säulen führt:

1. Struktur: Klare Trennung von Umgebungen und Identitäten.

2. Governance: Implementierung von DLP-Policies und Monitoring-Tools wie dem CoE Starter Kit.

3. Sicherheit: Konsequente Anwendung des Zero-Trust-Prinzips und Nutzung von modernen Authentifizierungsmethoden wie Managed Identities. Laut einer Prognose von Statista wird der RPA-Markt bis 2030 exponentiell wachsen – wer heute seinen Tenant richtig aufstellt, ist für diese Zukunft bestens gerüstet.

Abschließend ist zu sagen, dass RPA eine Reise ist, kein Ziel. Die Anforderungen an den Tenant werden sich mit neuen Technologien – wie der Integration von Generativer KI in Automatisierungsworkflows – ständig ändern. Bleiben Sie daher flexibel, evaluieren Sie regelmäßig Ihre Konfigurationen und scheuen Sie sich nicht, externe Experten hinzuzuziehen, um Ihre Microsoft-Cloud-Strategie kontinuierlich zu optimieren. Mit einem soliden Tenant-Fundament steht der erfolgreichen Automatisierung Ihrer Geschäftsprozesse nichts mehr im Wege.